בימים האחרונים זוהה גל תקיפה מחודש של תוכנת הכופר Crysis. על פי מידע שנאסף על ידי חברת האבטחה ESET קיימות מספר אינדיקציות לפגיעה בחברות ישראליות במסגרת גל התקיפות הנוכחי כמו גם במקומות נוספים בעולם, בעיקר בדרום אמריקה. נוסף על כך, יצאה התרעה של רשות הסייבר בנושא זה

במהלך הסופ”ש האחרון זיהתה חברת האבטחה ESET גל תקיפות העושה שימוש בנוזקת הכופר Crysis בישראל. החדירה הראשונית של הנוזקה מתבצעת תוך שימוש בפרוטוקול RDP – Remote Desktop Protocol פתוח לרשת של הגורם המותקף. תוכנת הכופר Crysis היא תוכנת כופר ותיקה, ובין תוכנות הכופר הנפוצות ביותר בעולם במהלך השנים האחרונות. לאורך השנים יצאו גרסאות שונות שלה כאשר כל אחת משנה את סיומות הקבצים לשם אחר, לגרסאות אלו גם יצאו כלים לשחרור הקבצים. בגרסתה החדשה של Crysis היא משנה את סיומת הקבצים אותם היא מצפינה לסיומת arena.

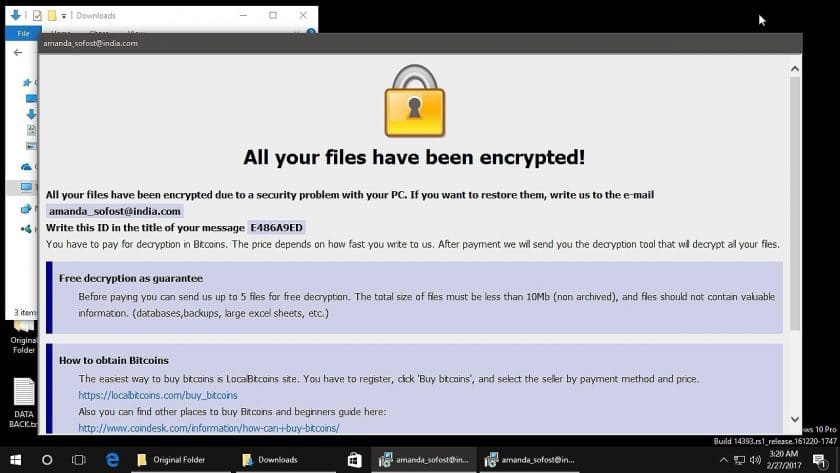

הקורבנות מתבקשים ליצור קשר עם התוקפים וסכום הכופר בביטקוין ייקבע בהתאם למהירות התגובה של הקורבן. נכון לעכשיו, לגרסה זו טרם קיים כלי לפענוח ההצפנה שהיא מבצעת.

במהלך השנים האחרונות עסקים בישראל חווים גל אחרי גל של התקפות כופר באמצעות פרוטוקול RDP לחיבור מרחוק. על אף ההזהרות של חברות האבטחה נראה שעדיין בכל סוף שבוע מותקפות חברות ישראליות שמשאירות את חיבור ה RDP-פתוח לחיבור מרחוק. כאשר מתבצעת התקפה דרך פרוטוקול RDP על עסק או ארגון כמו גם על מחשבים פרטיים, מנסים התוקפים להתחבר באמצעות יישום של פרצת אבטחה בפורטוקול RDP – במקרה ולא בוצעו עדכוני מיקרוסופט רלוונטיים, לא יהיה אפילו צורך לתוקפים לפרוץ את הסיסמה.

במידה וקיימים עדכוני האבטחה של מיקרוסופט, ינסו התוקפים לפרוץ את הסיסמה באמצעות התקפה הנקראת Bruteforce אשר עושה שימוש בטבלאות המכילות עשרות אלפי צירופים אפשריים של סיסמאות