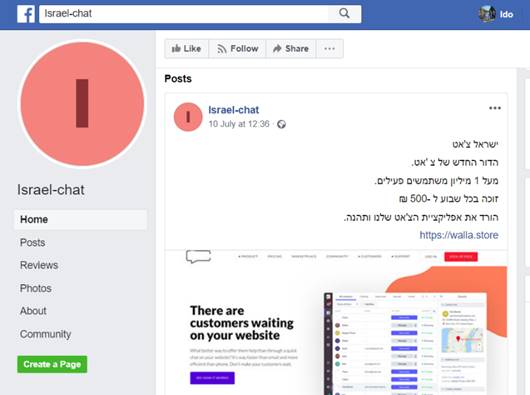

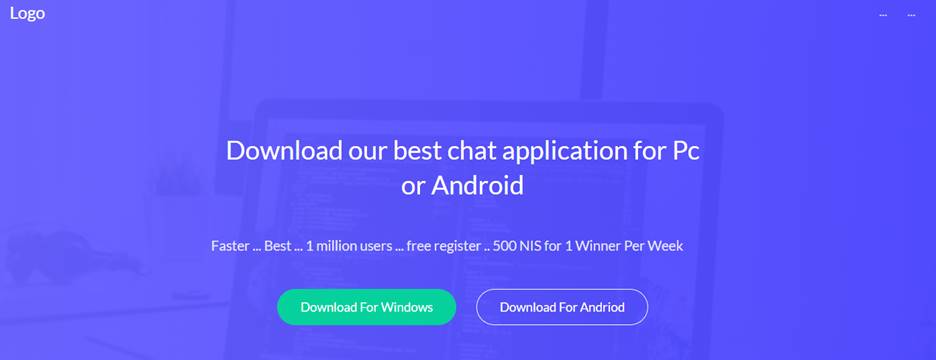

בימים האחרונים זוהתה בפייסבוק הודעה הקוראת למשתמשים להוריד “דור חדש של צ’אט… עם מעל למיליון משתמשים… המחלק פרסים מידי שבוע”. התוקף זוהה כבר בשנה שעברה על ידי חוקרי קספרסקי כאשר השתמש בשיטות תקיפה דומות, ושלח מיילים למשתמשי וואלה! הקורא להם להוריד ולהתקין פתרון אבטחה חדש העוצר וירוס איראני. החוקרים הצליחו לשייך בין שני המקרים.

לדברי עידו נאור, חוקר בכיר בקספרסקי, החידושים בתקיפה האחרונה הם קודם כל השימוש בפייסבוק כפלטפורמת תקיפה, שהפכה להיות פופולרית בשימושים שונים, גם על ידי החמאס, כפי שעלה במספר אירועים שתועדו. בנוסף, התוקפים מובילים את הקורבנות להוריד גרסת אנדרואיד, בעוד שבשנה שעברה הכילה התקיפה גרסת חלונות בלבד.

גרסת אנדרואיד

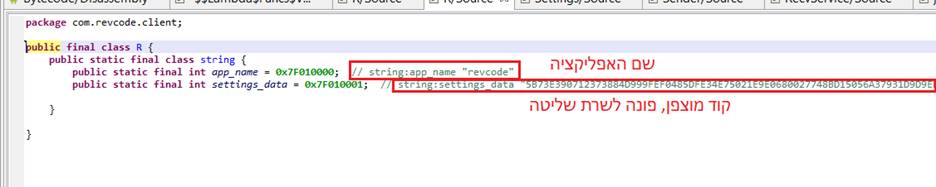

התוקפים הטמיעו באפליקציה תוכנה בשם WebMonitor Enterprise, פתרון של חברת RevCode לאנשי סיסטם ו-IT. התוכנה מקנה לתוקף שליטה מלאה מרחוק, כולל אפשרות למשלוח פקודות דרך ממשק מבוסס דפדפן. בין הפקודות – אפשרות האזנה לאודיו, שמירה וניהול שיחות, צילום באמצעות המצלמה, ניהול קבצים, מעקב אחרי מיקום, ניהול תקשורת אלחוטית, צפיה ב-SMS, גישה לאנשי קשר ועוד. שרת התקיפה מוצפן וכן גם שם דף ה-PHP המקבל את המידע מאפליקציית האנדרואיד הזדונית. בעת ההתקנה מתבצעת פניה לשרת והבקשה מודיעה לשרת השליטה על קורבן נוסף שהתקין את האפליקציה.

גרסת חלונות

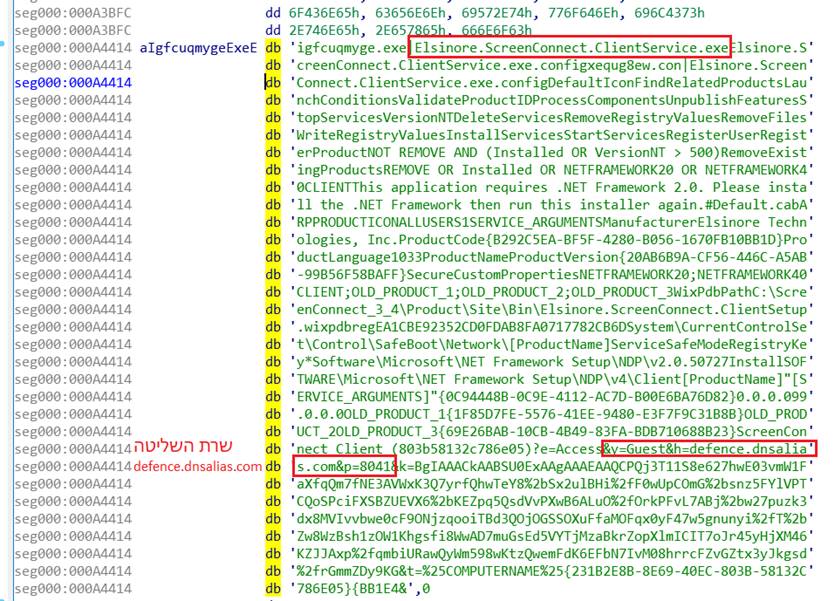

התוקפים השתמשו בגרסה דומה לזו שהשתמשו בשנה שעברה. הם הטמיעו חלק מאפליקצייה לשליטה מרחוק בשם Elsinore ScreenConnect. בעת הרצה של התוכנה, היא מתקשרת עם שרת מרוחק משם ניתן להוציא פקודות אל מחשב הקורבן, ממש כמו תוכנות מוכרות יותר כמו TeamViewer. התוקפים לקחו רק חלק מהתוכנה מפני שלא היה להם צורך בממשק שבמחשב הקורבן (על מנת שלא יסגור את התקשורת).

פייסבוק קיבלה דיווח על התקיפה והורידה את הדף. חשוב לציין כי בזכות עירנות הגולשים שדיווחו לקספרסקי, ההערכה היא כי התקיפה נחסמה בשלב מוקדם וכי מספר הקורבנות היה מועט. זהות התוקפים אינה ידועה בשלב זה.

משתמשים אשר נתקלים בפוסטים דומים מתבקשים שלא ללחוץ על הלינקים בפייסבוק או בכל רשת חברתית אחרת. יש להוריד אפליקציות אך ורק מהחנות הרשמית, וחשוב לא פחות לשים לב להרשאות גישה שאותן האפליקציה מבקשת.